Martwe punkty i ich skutki

Radar pozwala łodziom poruszać się w ekstremalnych warunkach mgły, gogle noktowizyjne dają żołnierzom możliwość walki w nocy, a Claroty i Tripwire łączą siły, aby dać operatorom kontroli przemysłowej, którzy zarządzają kluczową infrastrukturą automatyki przemysłowej, sytuacyjną świadomość i widoczność w warunkach, które mogą być w znaczący sposób negatywnie wpływać na bezpieczeństwo i produktywność procesów sterowania przemysłowego.

Czy masz widoczność, której potrzebujesz, aby wiedzieć, kiedy określony czynnik może negatywnie wpłynąć na twoje procesy przemysłowe?

Gdzie znajdują się martwe punkty?

Wszyscy doświadczyliśmy czegoś podobnego - coś wpływa na produkcję, a pierwsze pytanie na hali produkcyjnej brzmi - "co się zmieniło?". Po prostu, pomimo naszych najlepszych starań i udoskonalonych procesów, istnieją martwe punkty, które mogą wpływać na działalność i zyski. Pewien kierownik zakładu ujął to w ten sposób: "Nie boję się aż tak bardzo hakerów jako takich, ale o to, że moi ludzie lub jeden z dostawców zmieni coś bez naszej wiedzy. Po prostu nie mam aż tak dużej widoczności - to mój największy problem."

Te martwe punkty stają się coraz bardziej wyraźne, ponieważ wskaźnik łączności rośnie wykładniczo w środowiskach przemysłowych. Niestety, coraz więcej przemysłowych systemów sterowania i urządzeń wejścia/wyjścia jest podłączonych do sieci, które mają również wiele podatnych na zagrożenia luk w zabezpieczeniach. Wiele organizacji, z którymi rozmawiamy, przyznało się do tych martwych punktów:

- Zapasy kapitału

- Jaki jest nasz zapas sprzętu, oprogramowania, komunikacji sieciowej itp. i czy jest on adekwatny?

- Czy mamy szczegółowe informacje, których potrzebujemy, takie jak producenci/modele, wersje oprogramowania, sprzęt, komunikacja szeregowa, karta PLC i informacje o gniazdach, w tym dołączone podstawowe moduły I/O?

- Mapowanie luk w zasobach kapitału

- Skąd wiemy, czy posiadamy zasoby pasujące do ICS CERT lub porad bezpieczeństwa producenta?

- Kiedy już wiemy, czy mamy kontrolę nad tymi lukami?

- Zarządzanie konfiguracją urządzenia

- Czy widzimy zmiany, wiemy, kto i dlaczego je wprowadził, a czy te zmiany były oczekiwane lub zatwierdzone?

- Czy wiemy, czy nasze urządzenie jest poprawnie skonfigurowane i bezpieczne?Na przykład, czy zmieniono domyślne hasła, czy porty USB w naszym HMI zostały włączone lub czy uruchomiono nową usługę z otwartym portem SCADA?

- Czy skonfigurowaliśmy logowanie nawszystkichnaszych urządzeniach, ponieważ te dzienniki mogą informować nas, że urządzenie wkrótce ulegnie awarii lub o podejrzanym zachowaniu?

- Skąd wiemy, czy nasze zapory sieciowe pozwalają na właściwy ruch i uniemożliwiają wszystko inne?

- Wzorce komunikacji urządzeń zgodne z protokołem przemysłowym

- Co jest normalne, w zależności od specyfiki protokołu przemysłowego - tj. cewki/rejestry/funkcje/punkty ustawień Modbus TCP,EtherNet/IP, PROFINET, BACnet, DNP3, IEC101/104 itd.

- Czy zmieniono wzorzec normalnegozachowania?

- Czy widzimy ruch "command&control" (C2) szkodliwego oprogramowania przechodzący przez naszą sieć?

- Zmiana trybu sterownika

- Czy wiemy, dlaczego kontrolery mogą zostać zatrzymane lub uruchomione?

- Czy wiemy, kto zmienił ten tryb i dlaczego?

- Topologia sieci

- Czy mamy diagram sieciowy?

- Czy wiemy, kiedy zmienia się nasza topologia i jeśli jest to spodziewane, czy aktualizujemy nasz diagram sieciowy?

Najlepsze metody w zakresie bezpieczeństwa cybernetycznego są również dobre w przypadku operacji przemysłowych

Niezależnie od tego, czy chodzi o informatyczny sprzęt komputerowy, czy o technologię operacyjną (OT), o ile jesteśmy w stanie usunąć lub zminimalizować martwe punkty, o których mowa powyżej, możemy zwiększyć zdolność do utrzymania naszych procesów przemysłowych bez szkody dla bezpieczeństwa, jakości i produktywności. Właśnie tam najlepsze metody w zakresie bezpieczeństwa cybernetycznego mogą pomóc kontrolować operatorów. Im więcej telemetrii zgromadzimy na temat stanu bezpieczeństwa cybernetycznego naszych urządzeń, tym więcej możemy przewidzieć, zlokalizować i odzyskać podczas zdarzeń, które mogą mieć wpływ na nasze procesy.

Claroty + Tripwire = Widoczność na każdym poziomie

Claroty i Tripwire oferują zintegrowane rozwiązania w zakresie cyberbezpieczeństwa przemysłowego, które zapewniają widoczność na każdym poziomie produkcji w warunkach i świadomości sytuacyjnej na temat tego, co może mieć niekorzystny wpływ na bezpieczeństwo i wydajność procesów sterowania przemysłowego.

Współpracując, rozwiązania cyberbezpieczeństwa obu firm mogą pobierać nieprzetworzone dane i przekształcać je w sensowne i przydatne informacje, aby chronić zarówno operacje zakładu, jak i korporacyjne IT. Obie firmy podnoszą troskę o negatywny wpływ na produktywność ze strony operatorów kontroli przemysłowej, ponieważ ich rozwiązania zbierają surowe dane w sprawdzony, niezmienny sposób, czy to poprzez aktywne sprawdzanie urządzeń za pomocą natywnych protokołów przemysłowych, pasywne analizowanie ruchu sieciowego 42+ i rosnących na znaczeniu protokołów przemysłowych lub analizowanie informacji z surowego rejestru urządzenia. Obie firmy usuwają wszystkie powyższe martwe obszary, ponieważ zapewniają widoczność w różnych obszarach środowiska sterowania przemysłowego, od analizowania każdego pakietu sieciowego lub analizowania konfiguracji urządzeń.

Tripwire oferuje teraz funkcję Tripwire Industrial Visibility, która integruje funkcję ciągłego wykrywania zagrożeń Claroty z Tripwire Log Center. Jeśli jesteś już klientem firmy Tripwire, to rozwiązanie to można uzyskać przez istniejącą relację z dostawcą, co przyspiesza wdrażanie.

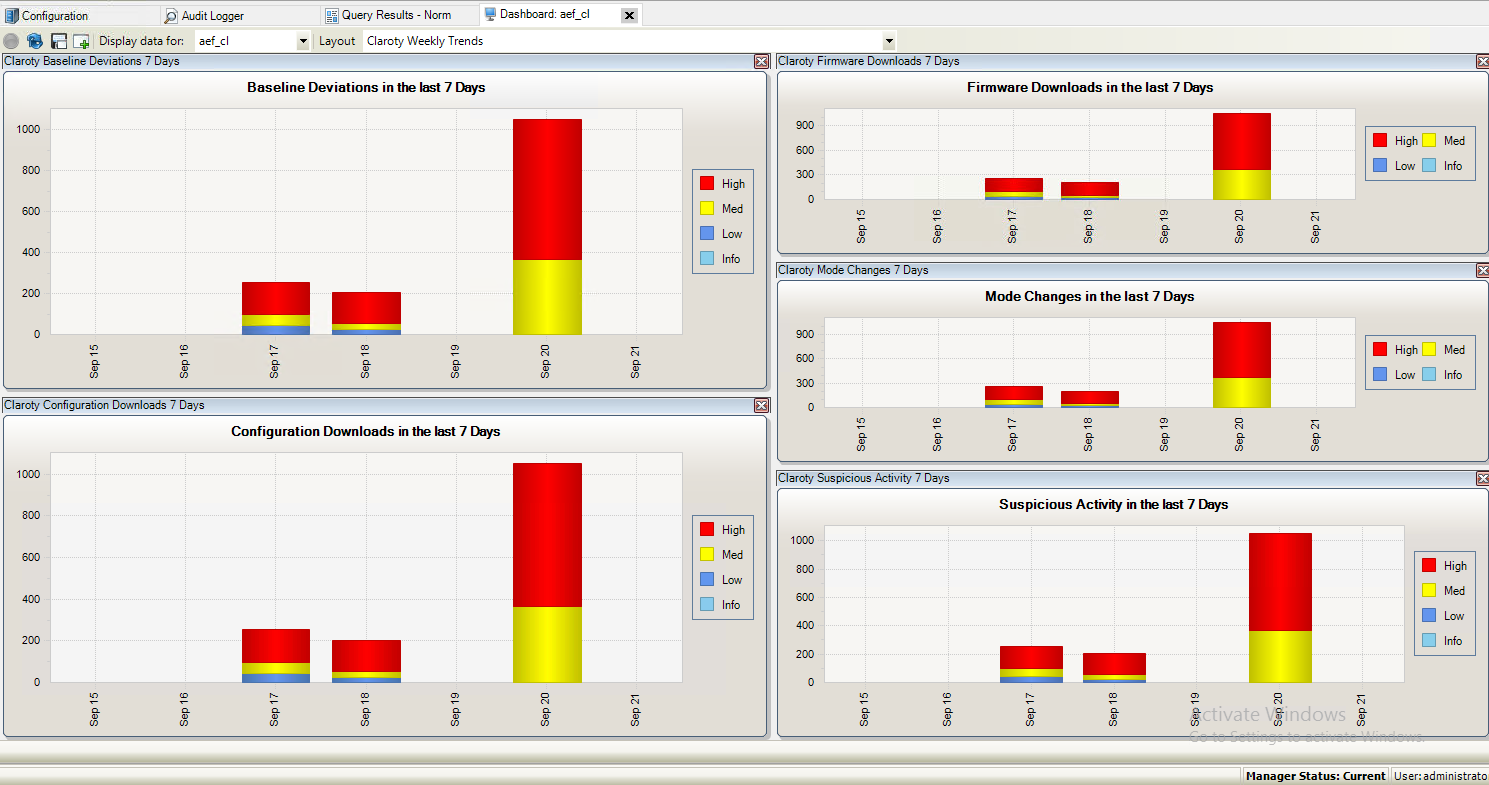

Poniżej znajduje się przykładowy tygodniowy trendowy raport pokazujący wgląd w pliki oprogramowania układowego, zmiany trybu i konfiguracji sterownika.

Wnioski

Żadna organizacja nie powinna działać bez widoczności i ochrony połączonych rozwiązań Claroty i Tripwire. Niezależnie od tego, czy chodzi o wczesne wykrycie naruszenia sieci, czy wgląd w stan i konfigurację urządzenia, partnerstwo to zapewnia pełną widoczność organizacjom infrastruktury przemysłowej i krytycznej w zakresie bezpiecznych i przewidywalnych operacji organizacyjnych na każdym poziomie.