W czerwcu 2017 r. naukowcy ujawnili nową rodzinę zaawansowanego złośliwego oprogramowania, które ma na celu zaatakowanie i zakłócenie systemów kontroli przemysłowej (ICS) w sieciach energetycznych, w szczególności elektrycznych podstacjach użytkowych. CRASHOVERRIDE (aka Win32/Industroyer) oferuje moduły, które wykorzystują standardową komunikację protokołu przemysłowego i może bezpośrednio sterować przełącznikami i wyłącznikami w ramach zdalnych jednostek terminalowych (RTU) w podstacjach.

Wpływ może wahać się od utraty energii do przymusowego "wyspowania" podstacji. Ten ostatni przypadek występuje z powodu automatycznych mechanizmów bezpieczeństwa, które uruchamiają się ze względu na warunki stworzone przez CRASHOVERRIDE, które są celowo zaprojektowane do samoobrony operacji sieciowych.

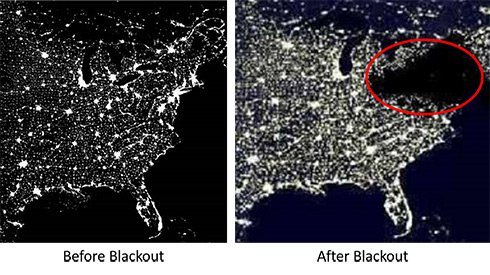

Zdjęcia satelitarne w północno-wschodnich Stanach Zjednoczonych wykonane przed i podczas awarii w 2003 roku. (Źródło obrazu po lewej: NOAA/DMSP, wykonywane od 1 października 1994 r. do 31 marca 1995 r. Źródło obrazu po prawej: NASA, wykonane 14 sierpnia 2003 r.)

To nie jest kataklizm - przerwy mogą się znacznie różnić, trwając od kilku godzin do możliwie nawet tygodnia. I, przynajmniej w USA, nasza sieć energetyczna wykorzystuje DNP3 (nie ma jej jeszcze w modułach CRASHOVERRIDE) i jest niezawodnie obsługiwana przez profesjonalistów zajmujących się obsługą sieci, którzy cały czas zajmują się przestojami. (Dziękuję Wam wszystkim, nawiasem mówiąc ...)

Jednakże, jeśli operatorzy tracą widoczność i kontrolę, ponieważ interfejsy HMI nie mogą zdalnie sterować wyłącznikami, mogą wystąpić opóźnienia w przywracaniu zasilania. Załogi musiałyby fizycznie przedostać się do zagrożonych systemów, a nawet ewentualnie zerwać łącza komunikacyjne podczas odzyskiwania. Właśnie dlatego konstrukcja i rozszerzalność platformy CRASHOVERRIDE jest tak niepokojąca dla specjalistów od bezpieczeństwa ICS.

CRASHOVERRIDE aka Win32/Industroyer

Słowiańska firma antywirusowa ESET po raz pierwszy wykryła szkodliwe oprogramowanie i udokumentowała jego możliwości w swoim raporcie Win32/Industroyer A New Threat to Industrial Control Systems.

ESET uważa, że Industroyer został wykorzystany podczas ataku na sieć energetyczną w Kijowie w grudniu 2016 r., prawdopodobnie jako weryfikacja koncepcji. Amerykańska firma ochroniarska Dragos potwierdziła znaleziska ESET w czerwcu i nadała szkodliwemu oprogramowaniu własną nazwę oraz sporządziła raport - “CRASHOVERRIDE: Analysis of the Threat to Electric Grid Operations”, ze względu na wiele wewnętrznych odniesień za pomocą etykiety CRASHOVERRIDE w samym złośliwym oprogramowaniu. Alert US-CERT (TA17-163A) oznacza również atak złośliwego oprogramowania CRASHOVERRIDE.

Tutaj będziemy się do tego odwoływać po prostu jako "CRASHOVERRIDE". Nie martw się, chociaż może to być mylące - to dokładnie to samo. Oba raporty badawcze warte są przeczytania!

Czym jest CRASHOVERRIDE i dlaczego jest inny?

Jak opisano w US CERT Alert (TA17-163A), CRASHOVERRIDE to nowa, wysoce wydajna struktura ataków z modułami, które można modyfikować i rozszerzać do wykorzystania w kierowaniu do wielu różnych sektorów infrastruktury krytycznej - nie tylko do sieci energetycznych.

CRASHOVERRIDE jest tylko drugim znanym przypadkiem złośliwego kodu stworzonego specjalnie do niszczenia systemów fizycznych, z których pierwszym jest Stuxnet. Raport Dragosa opisuje go także jako pierwszą "platformę" złośliwego oprogramowania lub "platformę" zaprojektowaną i wdrożoną specjalnie w celu zaatakowania i zakłócenia fizycznych procesów przemysłowych w sieciach elektrycznych. To złośliwe oprogramowanie pokazuje również, że przeciwnicy zdobyli szczegółową wiedzę na temat operacji sieciowych i protokołów komunikacji przemysłowej, które można rozszerzyć na inne gałęzie przemysłu i protokoły.

Co to wszystko oznacza dla Ciebie, specjalisty ds. Bezpieczeństwa ICS? CRASHOVERRIDE nie ma "łatwego przycisku", prostych poprawek lub obejść, ale istnieją kluczowe wskaźniki, sposoby działania i wskazówki dla tych, którzy postanowią czytać dalej. Oto, co powinieneś wiedzieć, bez względu na branżę przemysłową lub sektor infrastruktury krytycznej.

Jak działa CRASHOVERRIDE?

Na dzień dzisiejszy ESET, Dragos i US-CERT nie określają specyficznego wektora ataku dla początkowej infekcji CRASHOVERRIDE. Oznacza to, że nie mogą nam dostarczyć żadnych ostatecznych informacji o tym, w jaki sposób lub przy użyciu jakich metod przeciwnik osiąga wstępny dostęp i dostarcza szkodliwe ładunki.

Wiadomości phishingowe i spear phishing zostały z powodzeniem wykorzystane w 91 procentach globalnych transferów szkodliwego oprogramowania do zainfekowanych systemów, zgodnie z raportem PhishMe z 2016 r., a US-CERT radzi zbadać potencjalne honeypoty jako inny możliwy sposób transferu złośliwego oprogramowania. Są to dwa obszary, z zakresu których należałoby rozważyć poszerzenie wiedzy, a także przeprowadzić szkolenia dla pracowników w zakresie bezpieczeństwa. Będzie to dobry prewencyjny punkt wyjścia.

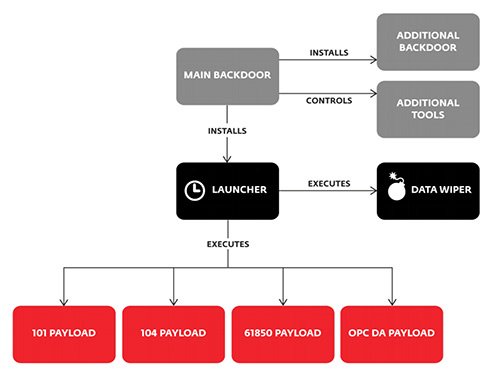

Jak widać na uproszczonej ilustracji Dragos poniżej, CRASHOVERRIDE oferuje różne moduły i cztery różne moduły protokołów komunikacyjnych do sterowania przemysłowego:

- IEC 60870-5-101 (inaczej IEC 101)

- IEC 60870-5-104 (inaczej IEC 104)

- IEC 61850

- OLE do kontroli dostępu do danych procesowych (OPC DA)

Ponadto istnieją moduły dla:

- Denial-of-service (DoS)

- Dostępu zdalnego/backdoor

- Command and Control (C&C lub C2) dla okresowego połączenia z serwerem poleceń w celu aktualizacji

- Skanowania portów

- Wycieraczka do ukrywania śladów, niszczenia plików, a nawet do nadpisywania sektora rozruchowego, aby system nie mógł się zrestartować

To całkiem kompletny pakiet.

Uproszczony schemat modułów Win32/Industroyer/CRASHOVERRIDE z raportu Dragos (włącznie z badaniami ESET).

Moduły CRASHOVERRIDE zostały zaprojektowane jako rozszerzalne i wszystkie analizy zgadzają się, że można wprowadzić modyfikacje, aby dodać inne przemysłowe moduły protokołów, takie jak DNP3; najczęściej używany protokół przemysłowy w sieciach energetycznych w Ameryce Północnej. DNP3 jest również stosowany w przemyśle wodociągowym i niektórych zastosowaniach w przemyśle ropy i gazu, zwłaszcza w komunikacji z podstawowymi lokalizacjami, takimi jak podstacje, stacje pomp i rurociągi, itp. Obecnie jednak nie są znane żadne moduły DNP3 w użyciu.

Ze względu na ogólną złożoność, zalecamy pobranie wstępnej analizy przeprowadzonej przez ESET, Dragos i US-CERT - wszystkie podane poniżej:

- ESET’s research report – Win32/CRASHOVERRIDE A New Threat for Industrial Control Systems

- Dragos’ research report – CRASHOVERRIDE: Analysis of the Threat to Electric Grid Operations

- US-CERT Alert (TA17-163A) – CrashOverride Malware

Wpływ CRASHOVERRIDE na operacje sieci elektrycznych

Oprogramowanie CRASHOVERRIDE wykorzystuje międzynarodowe protokoły komunikacyjne i ma bezpośredni wpływ na działanie sieci elektrycznych w Europie, Azji i Ameryce Środkowej i Południowej. Idąc dalej, powinniśmy mieć się na baczności w USA, jak odnotowano w US-CERT Alert (TA17-163A).

Ten wpływ obejmuje:

- Odłączanie podstacji od źródła energii

- Odmowa usługi przez porty szeregowe COM

- Widoczność w całym środowisku ICS

- Wykorzystanie luk specyficznych dla dostawcy

- Moduł wiper sprawiający, że zainfekowane systemy stają się bezużyteczne

Jak bronić się przed CRASHOVERRIDE: 6 Proaktywnych kroków do podjęcia

Wykrywanie i obrona przed CRASHOVERRIDE nie jest prostym zadaniem, szczególnie gdy nie ma wyraźnej metody, którą widzieliby badacze. Nie jest to też pojedyncza luka w zabezpieczeniach, poprawka ani prosta kategoryzacja na temat tego, jak to się dzieje i co należy zrobić.

Jeśli to możliwe, wszystkie trzy cytowane dokumenty badawcze dotyczące CRASHOVERRIDE powinny zostać przeczytane i uwzględnione w Twoim środowisku. Dziel się nimi z działem IT i zastanów się, jak współpracować, aby zapewnić całościowy plan prewencji organizacyjnej w celu utrzymania odporności i dostępności operacji w zakładzie w obliczu tak zaawansowanej platformy szkodliwego oprogramowania.

Oto kilka wskazówek, które pomogą Ci zacząć:

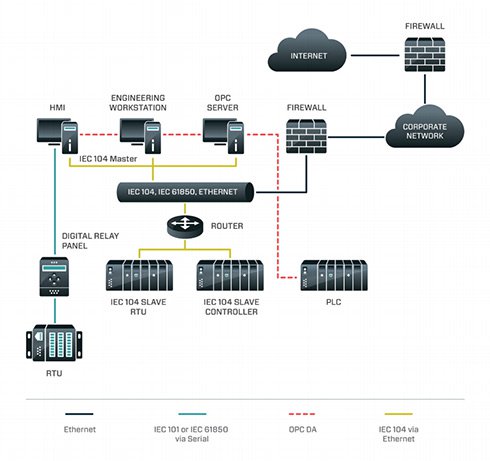

- Wiedz, jakie protokoły są w użyciu - Chociaż Twoja branża może nie znajdować się w sektorze energetycznym i może nie wykorzystywać protokołów komunikacji przemysłowej, na które ukierunkowane są CRASHOVERRIDE (IEC 101, IEC 104, IEC 61850, OPC), powinieneś przynajmniej wiedzieć z góry, jakie protokoły komunikacyjne są używane w Twojej sieci, punktach końcowych i systemach kontroli.

Uproszczona makieta topologii sieci systemów eksploatacji sieci elektrycznych i odpowiednia komunikacja protokolarna, którą może wykorzystać CRASHOVERRIDE z raportu badawczego Dragosa.

- Przygotuj swoją obronę– system obrony malware i inne przygotowania są zalecane, tak jak te zaproponowane w analizie National Cybersecurity and Communications Integration Center (NCCIC) - Malware Trends, raporcie Destructive Malware i Seven Steps to Effectively Defend Industrial Control Systems. Są to dokumenty "must-read" napisane przez specjalistów ICS dla specjalistów od bezpieczeństwa ICS. Zdecydowanie sugerujemy szkolenie pracowników na temat phishingu, spear phishingu, honeypotów i innych technik wykorzystywanych do przesyłania złośliwego oprogramowania.

- Poszukaj Indicators of Compromise (IOC) - NCCIC/ICS-CERT radzi, że choć ta sprawa wciąż jest badana, dostępne są do pobrania IOCsy w celach informacyjnych w Alert (TA17-163A), raporcie ESET, raporcie Dragosa. W poszukiwaniu tych IOC bez wątpienia będziesz potrzebować pomocy (prawdopodobnie od IT lub innych ekspertów ICS ds. bezpieczeństwa cybernetycznego), aby zapewnić, że podczas przeprowadzania dochodzenia nie wystąpią żadne zakłócenia w Twojej działalności.

Uwaga: Urządzenia Tofino Xenon od Belden można szybko rozmieścić in-line w celu stworzenia bezpiecznych stref ochrony krytycznego ICS na poziomie protokołu przemysłowego i komunikacji. Nie wymagają adresu IP i mogą biernie obserwować ruch i głęboko kontrolować ramki na wejściu i wyjściu z IC, a także kontrolować dostęp użytkownika do ICS. To urządzenie może kontrolować IEC 10.

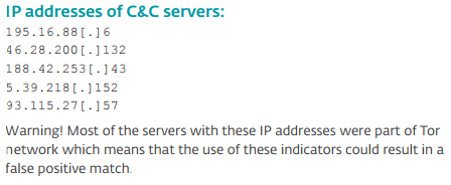

Połączenia C2 z serwerami atakującymi reprezentują najbardziej oczywiste IOC. Znane są adresy zakodowane w złośliwym oprogramowaniu i można sprawdzić, czy połączenia są wykonywane z poziomu organizacji na adresy IP serwerów Command&Control z raportu ESET. Istnieją również IOC związane z modułami skanowania, DLL (według nazwy), które są obecne i innymi IOC. Możesz również poprosić o pomoc IT.

Uwaga: Wyszukiwanie IOCsów jest również czymś, co technologia monitorowania bezpieczeństwa firmy Tripwire może zrobić, tworząc specjalne zestawy reguł do tego celu.

Raport ESET na temat adresów IP używanych przez serwery C2 atakującego.

- Upewnij się, że zapewnione jest odpowiednie logowanie - jest to niezbędne, aby pomóc w znalezieniu podejrzanej aktywności podczas jej wykonywania. Bardziej zaawansowane możliwości systemu Security Incident and Event Management (SIEM) mogą być szczególnie przydatne w celu zebrania skorelowanego widoku zdarzeń systemowych w sieci przemysłowej. Systemy te są zazwyczaj pasywne i nieinwazyjne dla operacji.

Uwaga: Tripwire Log Center od Belden ma możliwości SIEM, jest pasywne i może być szybko wdrożone w celu zebrania informacji z dziennika systemowego i skorelowania interesujących zdarzeń.

- Testuj kopie zapasowe i przywracaj procesy - czy Twoja organizacja ma kopie zapasowe i czy działają po przywróceniu? Należy to przetestować, ponieważ w wielu przypadkach złośliwego oprogramowania tworzenie kopii zapasowych ma kluczowe znaczenie dla przywrócenia uszkodzonych systemów online. To dobra podstawowa metoda.

- Rozważ aktywną pomoc zewnętrzną - możesz potrzebować zasobów ekspertów z działy IT własnej organizacji, a nawet z zewnętrznego doradztwa. NCCIC/ICS-CERT to kolejne źródło, z którym można się skontaktować mailowo - NCCICCustomerService@hq.dhs.gov lub telefonicznie - 1-888-282-0870.

Podsumowanie

Nie jest to kryzys, ale wciąż jest to bardzo niepokojące i niesie ze sobą ciągłe badania i przygotowania. Większość sieci elektrycznych została zbudowana z myślą o niezawodności, a obecna analiza wskazuje, że żaden z amerykańskich zakładów nie został publicznie dotknięty. Wczesne wskazania wykazują, że jeśli zakłócenia wystąpią w sieciach, przerwy w dostawie mogą sięgać od kilku godzin do kilku dni, jeśli dotkną one wiele lokalizacji i będą wymagać, aby załoga fizycznie udała się tam, gdzie wystąpiły zakłócenia.

"Wszystko oprócz pojedynczych awarii podstacji i nieznaczących przypadkach „wyspowania”... jest czystą spekulacją", jest godnym uwagi cytatem z raportu Dragosa. Jednak, jak to się mówi, mądry Polak po szkodzie, i na pewno opłaci się, aby być lepiej przygotowanym na rosnącą złożoność naszych przeciwników.