Czym jest air-gapping?

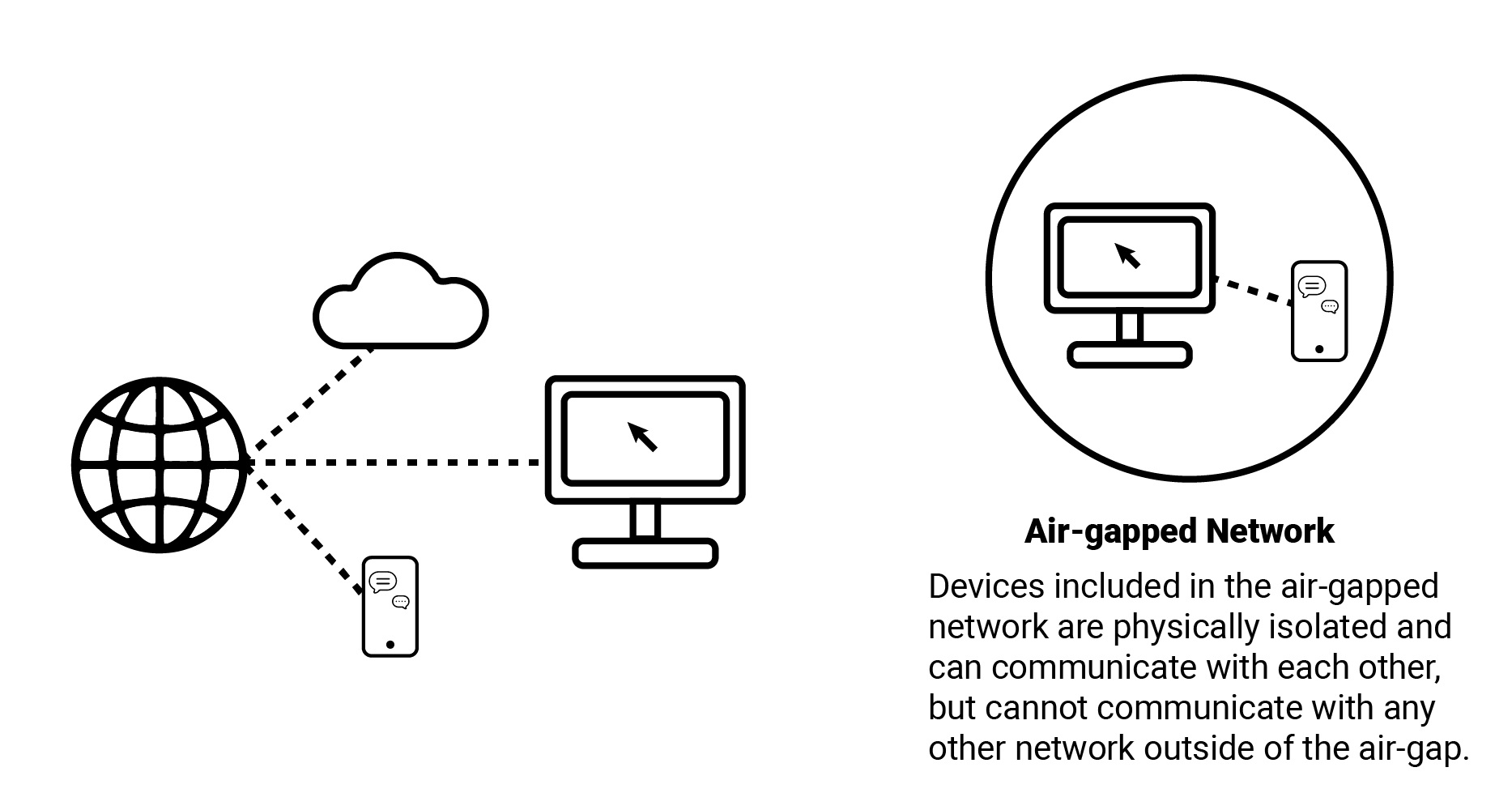

Sieć ‘air-gapped’ to sieć fizycznie izolowana i NIE podłączona do żadnej innej sieci. Jedynym sposobem, w jaki dane mogą być przesyłane do takiej sieci, jest fizyczne włożenie jakiegoś rodzaju nośnika wymiennego, takiego jak USB lub dysk wymienny, lub podłączenie przenośnego urządzenia, takiego jak laptop.

Pomyśl o tym w ten sposób: Ty i kilku przyjaciół jesteście na bezludnej wyspie. Prowadzicie rozmowy i dzielicie się informacjami, ale tych rozmów nigdy nie można udostępnić poza grupą na wyspie. Podobnie informacje z innych wysp lub z całego świata nigdy nie dotrą na wyspę - po prostu nie ma fizycznego sposobu na wejście lub wyjście.

Ten przykład bezludnej wyspy ilustruje, co to znaczy być częścią sieci ‘air-gapped’ - fizycznie odizolowanej bez dostępu do świata zewnętrznego.

Z biegiem lat sieci w różnych branżach, w tym w administracji rządowej, wojsku, usługach finansowych, elektrowniach jądrowych i produkcji przemysłowej, były właśnie’air-gapped’.

Dlaczego sieci są ‘air-gapped’?

Prosta odpowiedź brzmi: izolacja oznacza bezpieczeństwo.

Szacuje się, że do końca 2019 r. co 14 sekund jakaś firma padnie ofiarą ataku ransomware. Pomyśl o wszystkich szkodach, jakie może spowodować atak: utrata wydajności, utrata zasobów, takich jak dane, zamknięcie zakładu lub jeszcze gorzej. Z powodu takich zagrożeń wiele organizacji decyduje się na sieci ‘air-gapped’. W świecie przemysłowym te sieci tradycyjnie wspierały przemysłowe systemy sterowania w zakładzie lub fabryce, w których komunikacja była fizycznie lub logicznie odizolowana od sieci korporacyjnych przedsiębiorstw.

W dzisiejszej rewolucji Przemysłu 4.0, w której sieć jest systemem sterowania, analiza danych z procesu przemysłowego jest kluczem do optymalizacji i wydajności. Teraz, gdy coraz więcej urządzeń podstawowych jest „inteligentnych” (podłączonych do sieci i zarządzanych przez nią), czy ‘air-gapping’ stanowi niezawodną strategię bezpieczeństwa cybernetycznego na przyszłość?

Czy ‘air-gapping’ jest skuteczne czy zapewnia złudne poczucie bezpieczeństwa?

Teoretycznie sieci ‘air-gapped’ wydają się świetnym pomysłem. W praktyce to inna historia.

W wielu scenariuszach udowodniono , że sieci te mogą być infiltrowane. Najbardziej znanym przykładem jest Stuxnet, robak, który zakłócił proces wzbogacania uranu w irańskim obiekcie jądrowym Natanz – i który podobno został dostarczony za pendriva.

Istnieją również nie-złośliwe przykłady nieautoryzowanych połączeń, takie jak modemy i sieci bezprzewodowe konfigurowane przez kontrahentów, ekipę konserwujacą lub inżynierów sterowania, aby ułatwić ich pracę, poprzez przesyłanie danych do lub z sieci ‘air-gapped’. Co z przenośnymi urządzeniami, takimi jak laptopy, tablety i smartfony? Nie zapomnij o nośnikach wymiennych (USB, CD-ROM itp.), zdalnym dostępie i danych przychodzących przez sneakernet (dowolny sposób przesyłania danych bez ich przechodzenia przez sieć). Wszystkie te przykłady dowodzą, że nic tak naprawdę nie jest ‘air-gapped’ - ani że nie może pozostać w 100% izolowane z biegiem czasu.

Sieci ‘air-gapped’ dają nam fałszywe poczucie bezpieczeństwa. Ile razy specjaliści od cyberbezpieczeństwa słyszą: „Och, mamy sieci ‘air-gapped’, nie musimy się martwić o cyberbezpieczeństwo”? W takim przypadku zakwestionowałbym to: jeśli nie oceniają ani nie monitorują swojej sieci, to skąd mieliby wiedzieć, czy rzeczywiście ich sieci są izolowane? Monitorowanie obejmuje wyszukiwanie nowych danych pochodzących z nośników wymiennych, urządzeń przenośnych lub zewnętrznych połączeń sieciowych konfigurowanych za pomocą modemów lub sieci VPN.

Pytania dotyczące sieci, które należy zadać

Skąd wiesz, czy dane przychodzą lub wychodzą z Twojej sieci? Skąd wiesz, czy w celu ułatwienia obsługi pracownikom, kontrahentom lub dostawcom konfigurowane są połączenia zewnętrzne? Wszystko sprowadza się do znajomości sieci i wprowadzenia w jej ramach kontroli zapobiegawczych. Powinieneś być w stanie stale odpowiadać na takie pytania:

- Jakie urządzenia są w twojej sieci?

- Co komunikują te urządzenia?

- Z kim komunikują się te urządzenia?

- Jaka jest normalna komunikacja między tymi urządzeniami?

- Czy konfigurowane są jakieś połączenia zewnętrzne?

Podobnie jak monitorujemy i mierzymy nasze procesy przemysłowe, musimy monitorować i mierzyć nasze środowiska sieciowe pod kątem nietypowych zachowań - zmian konfiguracji, zmian wzorca komunikacji, wykorzystywania luk i nowych lub nieoczekiwanych połączeń sieciowych. Ta wiedza pomoże nam wyjść ze specjalnych przypadków, które wpływają na naszą działalność, w tym błędnej konfiguracji, błędu ludzkiego, zdarzeń zagrożenia cyberbezpieczeństwa lub awarii komputera.

Gdzie zacząć

Ocena ryzyka

Jeśli nie rozpocząłeś swojej podróży cyberbezpieczeństwa przemysłowego, dobrym miejscem na początek jest ocena podatności lub ryzyka związanego z cyberbezpieczeństwem przemysłowym.

Oceny podatności na cyberzagrożenia zwykle wskazują, że środowisko nigdy nie jest całkowicie izolowane. Oceny zwykle znajdują dowody na niesankcjonowane połączenia zewnętrzne tworzone przez inżynierów sterowania, najczęściej z nieszkodliwych powodów.

Te nieudokumentowane, niezatwierdzone połączenia sieciowe są zwykle tworzone w celu ułatwienia konserwacji systemu i/lub rozwiązywania problemów inżynierskich lub w celu uniknięcia konieczności przenoszenia pliku lub programu do środowiska sterowania za pomocą fizycznych nośników danych. W większości przypadków są one skonfigurowane tylko w celu zapewnienia krótkoterminowego ułatwienia, ale potem inżynierowie zapominają o zerwaniu tych połączeń, pozostawiając izolowaną sieć narażoną na potencjalne złośliwe działania.

Zespoły profesjonalnych usług cyberbezpieczeństwa mogą przeprowadzać oceny podatności, sprawdzać środowisko pod kątem słabych punktów i wydawać zalecenia dotyczące działań naprawczych. Jednym z obszarów, które sprawdzą, jest to, czy masz jakieś zewnętrzne połączenia sieciowe umożliwiające przesyłanie danych do lub z twojego środowiska.

3 podstawowe kontrole cyberbezpieczeństwa

Nie porywaj się z motyką na słońce, używając zaawansowanych technik. Skoncentruj się na trzech podstawowych kontrolach bezpieczeństwa cybernetycznego, które ograniczą największe ryzyko:

1. Zrozumienie przepływów danych i zarządzanie nimi, czyli komunikacja sieciowa

- Utrzymuj dokładną inwentaryzację zasobów (dostawcy, marki, modelu, wersji oprogramowania układowego, itp.)

- Monitoruj przepływy danych danego urządzenia, co jest spodziewane, a co nietypowe

2. Wymuszaj oczekiwane wzorce komunikacji lub przepływy danych dzięki segmentacji sieci

3. Monitoruj i zarządzaj zmianami konfiguracji wszystkich urządzeń w sieci sterowania

Widoczność, kontrola zapobiegawcza i ciągłe monitorowanie są kluczowe

Niezależnie od tego, czy izolujesz swoje sieci, potrzebne są rozwiązania monitorujące, aby zachować pełną kontrolę nad środowiskiem przemysłowym. Rozwiązania Belden mogą pomóc zapewnić widoczność, kontrole zapobiegawcze i ciągłe monitorowanie w celu zapewnienia ochrony przed zdarzeniami cybernetycznymi zagrażającymi bezpieczeństwu, produktywności i jakości.