Ewoluujące zagrożenia związane z oprogramowaniem ransomware

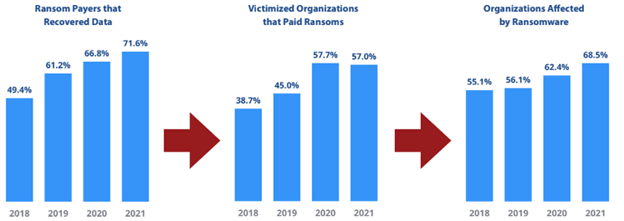

Obecnie oprogramowanie ransomware stanowi największe cyberzagrożenie dla firm i osób prywatnych. Ataki ransomware stają się coraz bardziej powszechne, ponieważ cyberprzestępcy znajdują nowe sposoby na czerpanie z nich zysków. Według raportu CyberEdge's 2021 Cyberthreat Defense Report, 62% organizacji padło ofiarą oprogramowania ransomware w 2019 roku, w porównaniu z 56% w 2018 roku i 55% w 2017 roku. Ten wzrost jest prawdopodobnie napędzany przez dramatyczny wzrost płatności za ransomware. Ponad połowa (58%) ofiar ransomware zapłaciła okup w zeszłym roku, co stanowi wzrost z 45% w 2018 r. i 39% w 2017 r.

Istnieją trzy kluczowe czynniki, które sprawiają, że oprogramowanie ransomware jest bardziej opłacalne dla atakujących: kryptowaluty, Ransomware as a Service (RaaS) oraz geopolityczne bezpieczne przystanie.

Kryptowaluty zapewniają bezpieczny mechanizm, dzięki któremu osoby odpowiedzialne za zagrożenia mogą otrzymać zapłatę, jednocześnie zmniejszając prawdopodobieństwo, że władze będą w stanie wyśledzić pieniądze. Wszystkie współczesne ransomware proszą ofiarę o przesłanie okupu na adres portfela kryptowalutowego. Ransomware as a Service pozwala wyrafinowanym gangom ransomware sprzedawać swoje szkodliwe usługi każdemu, kto chce uczestniczyć w tym przestępczym przedsięwzięciu. Dostawcy RaaS pobierają procent od zysku wygenerowanego przez nabywcę usługi. Złośliwa organizacja "REvil" promowała RaaS przeprowadzając wiele ataków ransomware, a także wspierając i udostępniając narzędzia osobom zainteresowanym korzystaniem z jej usług.

Geopolityczne bezpieczne przystanie pozwalają rządom przymykać oko na działania cyberprzestępcze swoich obywateli, o ile cyberprzestępca nie jest celem ataku na krajowe firmy lub osoby. Rosja i Chiny są najbardziej godnymi uwagi krajami w sektorze geopolitycznych cyberprzestępców, ponieważ cieszą się złą sławą ze względu na to, że nie ścigają uznanych cyberprzestępców za cyberataki, które popełniają lub w których pomagają na skalę globalną.

Od czasu pierwszego przypadku ransomware w 1989 roku, znanego jako "AIDS Trojan", zagrożenie ransomware ewoluowało, wspomagane przez postęp technologiczny i globalizację. Trojan AIDS żądał od swoich ofiar okupu w wysokości 189 dolarów w celu odzyskania ich danych. Choć 189 dolarów może nie wydawać się dużą kwotą, to w porównaniu z czasem i wysiłkiem poświęconym na stworzenie ransomware'u oraz ponoszonym ryzykiem, zainfekowanie wielu ofiar może drastycznie zmienić motywację. W 2020 r. średnia kwota płatności za ransomware dla podmiotów stanowiących zagrożenie wyniosła 200 000 dolarów, a najwyższa zgłoszona kwota to 40 milionów dolarów. Należy pamiętać, że liczby te mogą nie być dokładne, ponieważ opierają się na publicznie dostępnych informacjach. Wiele korporacji nie ujawnia tego typu działań z obawy przed pogorszeniem swojego wizerunku i reputacji. Duże okupy, w połączeniu z ograniczonym lub nieistniejącym ściganiem przestępstw, stanowią atrakcyjną zachętę dla podmiotów stanowiących zagrożenie.

Jak działa oprogramowanie ransomware

Ransomware to coś więcej niż tylko techniczna mechanika rozprzestrzeniania złośliwego oprogramowania wśród szerokiej publiczności i nadzieja na wypłatę pieniędzy. Najskuteczniejsi przestępcy zajmujący się oprogramowaniem ransomware dokładają wielu starań, aby zmaksymalizować wypłatę.

Przed atakiem osoby odpowiedzialne na zagrożenia przeprowadzają rekonesans w celu poznania infrastruktury, z którą współpracują, aby odkryć możliwe do wykorzystania luki. Cyberprzestępcy mogą spędzić miesiące na poznawaniu swojego celu, zyskując lepsze zrozumienie działania firmy. Niektóre luki w zabezpieczeniach, takie jak błędy w systemie operacyjnym, mogą zostać wykorzystane przez cyberprzestępców w celu dostarczenia szkodliwego ładunku.

W wielu przypadkach atakujący będą również starali się odkryć skuteczne sposoby socjotechniki wobec pracowników, aby uwolnić ransomware. Operacja socjotechniczna ma na celu wpłynięcie na pracownika, aby nieświadomie pomógł atakującemu.

Zorganizowani napastnicy będą planować swoje ataki z uwagą i cierpliwością, czekając na odpowiedni moment do ataku. Rozpoznanie przeprowadzone przez cyberprzestępców jest kluczem do każdego udanego przypadku cyberprzestępstwa.

Większość oprogramowania ransomware jest zaprojektowana przy użyciu kryptografii klucza publicznego. Kryptografia z kluczem publicznym to algorytm kryptograficzny, który szyfruje i odszyfrowuje dane przy użyciu pary kluczy, aby zapobiec niepożądanemu dostępowi lub użyciu. Zazwyczaj ransomware szyfruje jak najwięcej danych ofiary za pomocą klucza publicznego, które mogą być odszyfrowane tylko za pomocą klucza prywatnego atakującego. Osoba odpowiedzialna za atak będzie groziła i żądała pieniędzy od ofiary w celu przyspieszenia procedury wymuszenia okupu. Najczęstsze groźby obejmują usunięcie danych ofiary, jeżeli nie będzie ona współpracować w określonym czasie, uszkodzenie urządzenia lub publiczne ujawnienie danych ofiary.

Jednym z powodów, dla których nie warto płacić okupu, jest fakt, że ofiara nie może być pewna, że sprawca zagrożenia prześle klucz deszyfrujący lub zachowa prywatność danych. Chociaż ofiara nie może być pewna, że sprawca zagrożenia dotrzyma swojej części umowy, według raportu CyberEdge, "Cyberprzestępcy nauczyli się, że wstrzymywanie danych po otrzymaniu zapłaty jest niekorzystne dla biznesu". Niestety, zwykłe reakcje na ransomware stały się samospełniającą się przepowiednią, napędzając wpływ ransomware na organizacje. Trzy zestawy danych, które pokazują samospełniający się cykl ransomware, są następujące:

Firmy muszą się przygotować i chronić, zanim padną ofiarą cyberzagrożeń. Jednym z głównych celów w zrównoważeniu zarządzania ryzykiem i bezpieczeństwa cybernetycznego nie jest bycie niezwyciężonym wobec zagrożeń cybernetycznych. Chodzi o to, aby nie być łatwym celem, aby przestępca mógł znaleźć "łatwy łup" gdzie indziej.

Dzisiejsze oprogramowanie Ransomware

Dzisiejsze złośliwe oprogramowanie nie tylko ewoluowało wykładniczo w stosunku do poprzednich wcieleń, ale jest również znacznie potężniejsze i bardziej rozpowszechnione niż poprzednie warianty ransomware. Ze względu na cechy charakterystyczne włączone przez twórców złośliwego oprogramowania do nowych odmian ransomware, nowoczesne ransomware może mieć katastrofalne skutki i być trudniejsze do przeanalizowania i wykrycia. Wcześniej, ransomware takie jak "AIDS Trojan" posiadało proste obejście, które pozwalało ofierze odszyfrować klucz symetryczny i uniknąć zapłacenia okupu. Z drugiej strony, dzisiejsze złośliwe oprogramowanie jest o wiele bardziej wyrafinowane. Można sobie wyobrazić przyszłe oprogramowanie ransomware o jeszcze większych i bardziej nikczemnych możliwościach.

Aby zabezpieczyć się przed tego typu zagrożeniami jako korporacja, należy wdrożyć kilka podstawowych zasad bezpieczeństwa cybernetycznego, takich jak narzędzia do unikania, identyfikowania i usuwania zagrożeń cybernetycznych. Podstawowe zasady bezpieczeństwa cybernetycznego, takie jak zasada najmniejszych przywilejów, separacja i podział obowiązków, bezpieczne procesy przyjmowania i wydawania pracowników, uwierzytelnianie wieloczynnikowe oraz szkolenia uświadamiające w zakresie bezpieczeństwa cybernetycznego, to kilka z najważniejszych podstaw bezpieczeństwa cybernetycznego, które każda firma powinna wdrożyć.

Autor: Robin Chan