Zabezpiecz swoje konfiguracje za pomocą Tripwire Configuration Manager

Jako specjaliści od cyberbezpieczeństwa, zawsze podkreślamy znaczenie zarządzania poprawkami, jako jednego z najlepszych sposobów ochrony systemów przed podatnościami. Czasami, luki nigdy nie są w pełni wykorzystywane. Bez względu na możliwość wystąpienia zagrożenia, łatanie jest jednym z najprostszych sposobów na zapewnienie minimalnego poziomu bezpieczeństwa w organizacji. Najlepszą częścią łatania systemu jest to, że bardzo łatwo jest zobaczyć status poziomu poprawek w porównaniu do zaleceń producenta.

Zarządzanie Konfiguracją

Jednym z obszarów bezpieczeństwa, który jest łatwiejszy do przeoczenia jest zarządzanie konfiguracją. Jeśli konfiguracja systemu zostanie zmieniona, często może to pozostać niezauważone, ponieważ często nie ma alarmów, które zostałyby uruchomione, nie ma ostrzeżenia producenta i nie ma standardowego poziomu, który jest zalecany. Dlatego właśnie zarządzanie konfiguracją jest tak ważne dla zrozumienia, czy nastąpił jakikolwiek dryf konfiguracji. Zarządzanie konfiguracją ma zastosowanie nie tylko dla specjalistów ds. bezpieczeństwa, ale również dla wszystkich obszarów zarządzania IT, jak również dla DevOps.

Kontekstualizacja problemu

Według jednego ze źródeł, niektóre organizacje przyznały się do dużej liczby odkrytych błędnych konfiguracji. Co bardziej niepokojące, niektóre z nich donoszą, że prawdopodobnie istnieją również nieznane błędne konfiguracje. Jest to nowy "nisko wiszący owoc" dla ataków opartych na chmurze, jak również dla złośliwych technik, takich jak wykorzystywanie niezabezpieczonych kontenerów pamięci masowej, crypto-jacking i odkrywanie odsłoniętych wrażliwych baz danych. To prawdopodobnie dlatego Gartner przewidział, że błędne konfiguracje będą odpowiedzialne za 80% naruszeń chmury do 2020 roku, jak donosi Forbes.

Błędne konfiguracje w chmurze już teraz mają jednak wpływ. Widzieliśmy już, jak napastnicy wykorzystują je przeciwko dużym celom, takim jak Equifax i Microsoft Azure. Widzieliśmy również, że naruszenia danych związane z błędną konfiguracją chmury mają dość wysoką cenę. Jak donosi TechRepublic, 196 takich incydentów naraziło ponad 33 miliardy rekordów i kosztowało organizacje szacunkowo 5 bilionów dolarów na całym świecie w 2018 i 2019 roku.

Ostatnie zmiany

Potem nadeszły wydarzenia roku 2020. W ciągu ostatniego roku byliśmy świadkami ogromnego wzrostu liczby ataków ransomware na firmy i agencje rządowe - do tego stopnia, że wydano rozporządzenie wykonawcze bezpośrednio związane z bezpieczeństwem cybernetycznym. Rozporządzenie to wymaga od firm, które prowadzą interesy z rządem, wdrożenia mechanizmów kontrolnych, które zwiększają bezpieczeństwo ich chmury, aby mogły lepiej bronić się przed oprogramowaniem ransomware i innymi zagrożeniami cyfrowymi.

To rodzi następujące pytanie: w jaki sposób organizacje mogą zmniejszyć liczbę błędnych konfiguracji w chmurze?

Cóż, Narodowy Instytut Standardów i Technologii (NIST) wydał wytyczne, które w szczególności dotyczą zarządzania konfiguracją skoncentrowanego na bezpieczeństwie. Jednak wiele organizacji nie posiada wewnętrznej wiedzy, aby samodzielnie realizować te zalecenia. Na szczęście, istnieje inny sposób ochrony konfiguracji zarówno w środowiskach lokalnych jak i chmurowych, a jest nim wykorzystanie narzędzia do zarządzania konfiguracją.

Gdzie Tripwire wkracza do akcji

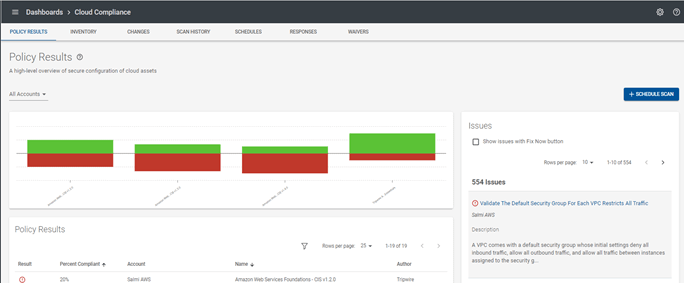

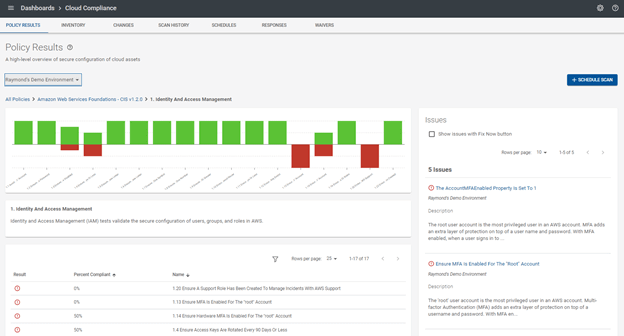

Tripwire Configuration Manager oferuje intuicyjny interfejs z graficznymi pulpitami, które zwracają uwagę na kluczowe obszary zainteresowania, podkreślając najważniejsze punkty, które są uszeregowane pod względem ważności. Configuration Manager jest szczególnie skuteczny, ponieważ umożliwia użytkownikom monitorowanie konfiguracji kont IaaS w odniesieniu do wzorców CIS. Ułatwia to zadania naprawcze zarówno administratorom systemów, jak i zespołom ds. bezpieczeństwa, pomagając w ten sposób chronić przed dryfem konfiguracji.

Configuration Manager płynnie integruje się z popularnymi aplikacjami innych firm, dodając solidne metody zabezpieczania środowiska. Możliwość łączenia się z dowolnymi produktami SaaS innych firm zwiększa elastyczność tworzenia polityk i reguł obejmujących również ich konfiguracje. Pomaga to organizacji uzyskać pełną widoczność oraz zaoszczędzić czas i wysiłek poprzez utrzymywanie konfiguracji firmowych aplikacji SaaS na pierwszym planie.

Configuration Manager szczyci się nie tylko łatwością obsługi, ale również szybkością wdrożenia. Przewodnik "Getting Started" kieruje użytkownika we wszystkie właściwe strony, aby osiągnąć maksymalną użyteczność produktu w celu uzyskania optymalnych korzyści, od konfiguracji konta po przeglądanie wyników i, co najważniejsze, usuwanie problemów.

Natychmiastową korzyścią, jaką firmy uzyskują dzięki zastosowaniu programu Configuration Manager, jest możliwość uzyskania wglądu w wiele różnych środowisk chmury w jednym miejscu. Dzięki takiemu widokowi zespół ds. bezpieczeństwa może zająć się najważniejszymi problemami, otrzymując szczegółowe instrukcje, jak je naprawić. Produkt zawiera również raporty, które można wyeksportować i udostępnić na wszystkich poziomach łańcucha C-Level, a nawet wykorzystać jako dowód w audycie. Stanowi to doskonałe podsumowanie postawy organizacji w zakresie bezpieczeństwa, jak również dowód gotowości do zapewnienia bezpieczeństwa.

Staranne zarządzanie konfiguracją jest nowym celem dla wielu organizacji. Niestety, jest to również nowy cel dla wielu cyberprzestępców. Najlepszym sposobem na upewnienie się, że Twoja organizacja korzysta z najlepszych bezpiecznych konfiguracji jest podążanie za wiarygodnymi wskazówkami i usprawnienie tego procesu za pomocą zaufanego narzędzia od wiodącej firmy z branży bezpieczeństwa.

Autor: RAYMOND KIRK